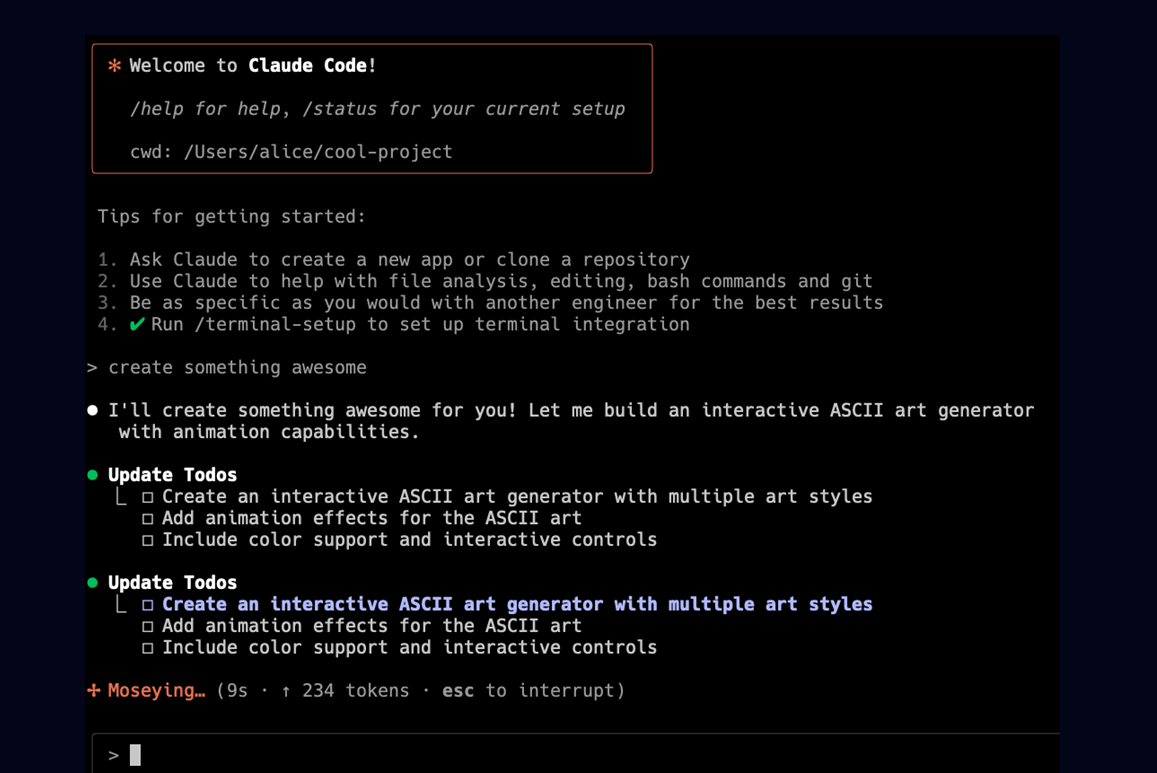

Os pesquisadores da Check Point Research (CPR), divisão de inteligência de ameaça da Check Point Software, identificaram vulnerabilidades críticas no Claude Code, ferramenta de desenvolvimento assistido por IA da Anthropic. As falhas permitiam execução remota de código e roubo de chaves de API por meio de arquivos de configuração maliciosos incluídos em repositórios de projetos.

As vulnerabilidades, registradas como CVE-2025-59536 e CVE-2026-21852, podiam ser ativadas simplesmente ao clonar e abrir um projeto não confiável, sem necessidade de executar código explicitamente nem realizar ações adicionais por parte do desenvolvedor. A descoberta reflete uma mudança profunda no modelo de ameaças da cadeia de suprimentos de software, impulsionada pela adoção acelerada de ferramentas de desenvolvimento baseadas em IA autônoma.

“Em nossa análise verificamos uma mudança fundamental na forma como precisamos enxergar o risco na era da IA. As ferramentas de desenvolvimento baseadas em inteligência artificial deixaram de ser utilitários periféricos e estão se tornando infraestrutura. Quando camadas de automação passam a influenciar a execução e o comportamento do ambiente, os limites de confiança mudam. Organizações que aceleram a adoção de IA precisam garantir que seus modelos de segurança evoluam no mesmo ritmo”, explica Oded Vanunu, gerente de Pesquisa de Vulnerabilidades de Produto da Check Point Software.

Como um arquivo de configuração se tornou vetor de ataque

O Claude Code foi projetado para agilizar a colaboração ao integrar arquivos de configuração no escopo do projeto diretamente aos repositórios, aplicando-os automaticamente ao abrir o ambiente de desenvolvimento. No entanto, a Check Point Research identificou que esses arquivos, tradicionalmente considerados metadados inofensivos, podiam funcionar como uma camada ativa de execução.

Em determinados cenários, bastava abrir um repositório malicioso para executar comandos ocultos no sistema do desenvolvedor; contornar mecanismos de consentimento e controles de confiança integrados; exfiltrar chaves de API ativas da Anthropic; e ampliar o impacto de um endpoint individual para ambientes corporativos compartilhados. Tudo isso sem sinais visíveis de que a intrusão já havia ocorrido.

A equipe da CPR classificou os riscos em três categorias principais:

- Execução silenciosa de comandos por meio de Hooks: o Claude Code inclui mecanismos de automação que permitem realizar ações ao iniciar uma sessão. Os pesquisadores demonstraram que esses Hooks podiam ser explorados para executar comandos arbitrários automaticamente ao abrir um projeto, sem interação adicional do usuário.

- Contorno do consentimento do usuário em integrações MCP: a ferramenta utiliza o Model Context Protocol (MCP) para inicializar integrações externas. Embora existam avisos de consentimento, determinadas configurações controladas pelo repositório permitiam executar ações antes que o usuário concedesse aprovação explícita e sem visibilidade clara sobre quais serviços estavam sendo inicializados. Esse comportamento inverte o modelo de controle, transferindo a autoridade do usuário para o repositório. O problema foi registrado como CVE-2025-59536.

- Roubo de chaves de API antes da confirmação de confiança: por meio da manipulação das configurações do repositório, os pesquisadores conseguiram redirecionar o tráfego de API, incluindo os cabeçalhos de autorização, para servidores controlados por atacantes antes que o usuário confirmasse a confiança no projeto. Isso permitia capturar chaves de API válidas desde o primeiro momento. Essa falha foi identificada como CVE-2026-21852.

A Anthropic oferece ambientes de trabalho colaborativos nos quais múltiplas chaves de API compartilham acesso aos mesmos recursos em nuvem. Com apenas uma chave comprometida, um cibercriminoso poderia acessar arquivos compartilhados do projeto; modificar ou excluir dados armazenados na nuvem; inserir conteúdo malicioso; e gerar custos não autorizados pelo uso da API. Em ecossistemas de desenvolvimento colaborativo baseados em IA, uma credencial exposta pode escalar rapidamente de um incidente individual para um impacto organizacional.

As descobertas da equipe da CPR evidenciam uma transformação estrutural no modelo de segurança de software. Arquivos de configuração deixam de ser ajustes passivos e passam a influenciar diretamente execução, comunicações e permissões em ambientes de desenvolvimento baseados em IA. O risco já não se limita a executar código não confiável, mas a simplesmente abrir projetos não confiáveis. Na cadeia de suprimentos moderna impulsionada por IA, a superfície de ataque começa nas camadas de automação que cercam o código-fonte.

Para mitigar os riscos, os pesquisadores da Check Point Research trabalharam em estreita colaboração com a Anthropic durante o processo de divulgação responsável. Como resultado, foram implementadas medidas corretivas que reforçaram os avisos de confiança ao usuário, impediram a execução de ferramentas externas antes da aprovação explícita e bloquearam comunicações de API até que a confiança no projeto fosse confirmada. Todas as vulnerabilidades foram corrigidas antes da divulgação pública.

As ferramentas de codificação baseadas em IA estão rapidamente se tornando parte dos fluxos de desenvolvimento nas empresas. Seus ganhos de produtividade são significativos, mas também é essencial reavaliar as premissas tradicionais de segurança. Em uma era em que arquivos de configuração podem executar ações, se comunicar e tomar decisões, a confiança não pode ser presumida. As defesas precisam evoluir para proteger não apenas o código, mas todo o ecossistema automatizado que o envolve.